HowTo: Update UEFI Secure Boot

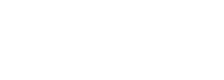

Die 2-Day-Operation Funktion "Update UEFI Secure Boot" unterstützt Sie beim notwendigen Update der Secure Boot Zertifikate für Windows VMs.

Microsoft aktualisiert zwar die Zertifikate per Software-Rollout seit geraumer Zeit, aber das notwendige Update des Plattform KEYs (PK) und (KEK) in der NVRAM-Datei einer VM kann nicht erfolgen, da die Datei aus Sicherheitsgründen schreibgeschützt ist.

Daher kann Windows die Aktualisierung nicht abschließen.

Mit der bereitgestellten Funktion können Sie eine neue NVRAM mit aktuellen Zertifikaten (PK und KEK) erzwingen.

Wichtig & Kritisch

- Die Funktion setzt alle individuell gesetzten UEFI Einstellungen zurück.

Sie können die Einstellungen nach dem Vorgang wieder anpassen.- Windows Bitlocker:

- Falls BitLocker verwendet wird, schalten Sie BitLocker aus & sichern Sie sich den Recovery-Key.

- Anderenfalls werden Sie nach dem Boot-Vorgang nach dem Recovery-Key gefragt.

Muss ich aktiv werden?

JA - verstehen, prüfen, handeln!

- Betroffene Systeme: Microsoft Windows VMs.

- VM erstellt (oder migriert) auf die TelemaxX VMware Cloud: vor Sommer 2025

- Impact der ablaufenden Zertifikate ab Sommer 2026:

Es kann zur Folge haben, das Windows nicht mehr startet.- Führen Sie die Funktion "Update UEFI Secure Boot" aus

- Achtung: Die VM wird einmal neu gestartet!

- Aktionen nach der Aktualisierung des UEFI - falls nötig:

- Boot-Eintrag neu setzen (bootmgfw.efi)

- Secure Boot prüfen/aktivieren

- Neu erstellte VMS auf der TelemaxX VMware Cloud erhalten automatisch ein aktuelles UEFI mit aktuellem "Microsoft UEFI CA 2023" Zertifikat

Hintergrund: Microsoft UEFI CA Wechsel (2011 → 2023)

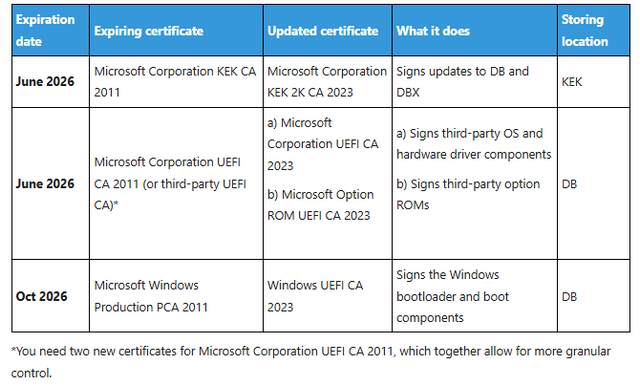

Microsoft ersetzt schrittweise die alte „Microsoft UEFI CA 2011“ durch die neue „Microsoft UEFI CA 2023“.

Grund:

- Das bisher gültige Zertikfikat "Microsoft UEFI CA 2011" läuft im Juni 2026 ab

- Alte Signaturen werden langfristig nicht mehr akzeptiert

- Neue Bootloader (z. B. aktuelle Windows- und Linux-Versionen) sind mit der neuen CA signiert

👉 Konsequenz:

Systeme müssen ihre Secure-Boot-Datenbank (DB) sowie die Zertifikate im UEFI (PK+KEK) aktualisieren

Weitere Erläuterungen finden Sie z.B. unter: https://www.msxfaq.de/windows/sicherheit/uefiboot_kurzfassung.htm

Um diese Zertifikate geht es

Die vor 15 Jahren erstmals (für Windows 8-Maschinen) ausgestellten und im UEFI von Geräten ausgerollten Secure Boot-Zertifikate laufen ab Juni 2026 ab.

Wie kann ich testen, ob die Zertifikate erneuert wurden?

Bei Github findet sich ein PowerShell Script des Benutzers cjee21, mit dessen Hilfe man sich die verschiedenen Zertifikate anzeigen lassen kann. --> https://github.com/cjee21/Check-UEFISecureBootVariables

Dazu lädt man sich die Script-Sammlung direkt im Repository oder hier herunter: Download-Link

Anschließend muss man die ZIP-Datei entpacken und per Rechtsklick die Datei "Check UEFI PK, KEK, DB and DBX.cmd" als Administrator ausführen.

Nutzung & Verwendung auf eigene Gefahr.

Zusätzliche Unterstützung

Good-To-Know

Falls Sie unterwartet Probleme haben sollten oder die Funktion nicht wie erwartet funktioniert, melden Sie sich bitte per Support-Ticket an [email protected] . Wir versuchen Ihnen weiterzuhelfen.

Wichtig: vor Juni 2026!

Updated about 1 month ago